Vous allez voir ici ce qu'est un second facteur d'authentification, les différentes formes que ce dernier peut prendre . Vous allez comprendre après cette courte lecture que cette option ne devrait plus en être une. Notamment pour tous vos comptes en lignes les plus importants comme la banque vos e-mails etc. Vous verrez aussi que comme tout système il y a des failles et des anciennes pratiques à proscrire de nos jours.

0 - Second facteur, kesako ?

Non c'est pas le second facteur qui vous apporte le courrier dans la journée, mais ça vous l'avez déjà compris. Plus sérieusement, il s'agit d'un moyen supplémentaire pour vous connecter à des comptes informatiques en ligne ou non. Par exemple votre ordinateur, votre banque en ligne, vos e-mails, l'administration de votre site Internet, Facebook, Twitter etc.

Cette méthode n'a pas pour but de remplacer votre mot de passe, mais de le compléter d'ailleurs aucun système ne doit avoir la vocation à remplacer un mot de passe, il doit toujours venir le compléter (c'est d'ailleurs ce que j'expliquais sur l'utilisation des empreintes digitale[1]).

Il y a plusieurs manières de le mettre en place bien souvent pour vos comptes en lignes votre téléphone sera le moyen de valider ce deuxième facteur. Il existe aussi les "token USB" [2], lecteur de carte, vous permettant de déverrouiller vos ordinateurs voir des comptes en ligne. Je vais m'attarder sur deux cas que vous rencontrez de manière plus courante les SMS et les applications mobiles.

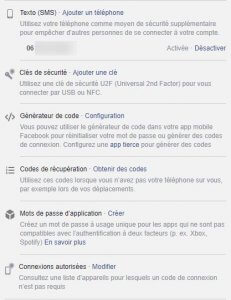

Fig. 1 : Liste des seconds facteurs supporté par Facebook

1 - Second facteur d'authentification par SMS

Vous l'avez déjà surement rencontré si vous avez effectué des achats en ligne, il prend la forme d'un code envoyé par SMS que vous recevez au moment de l'achat. Ici l'idée est de renforcer l'authentification en vous envoyant le SMS sur le numéro téléphone que vous avez communiqué à votre banquier. Si jamais le code n'est pas bon à la saisie la transaction est annulée. C'est que l'on appelle le 3D Secure en e-commerce qui, à mon sens, devrait être obligatoire pour les sites français.

Vous trouverez aussi des codes envoyés par SMS en plus de votre mot de passe pour accéder à votre banque en ligne, Twitter, Facebook, Google etc. Mais savez-vous que le second facteur par SMS n'est pas franchement sur ni même une bonne idée ?

En effet plusieurs recherches[2] sur le sujet par des experts en cyber-sécurité ont démontré que l'envoie d'un SMS pour second facteur n'est pas sûr et qu'il vaut mieux privilégié d'autres moyens. En effet, ils ont démontré qu'il est possible de recevoir à la place de la personne légitime le SMS et de valider une connexion ou encore un paiement.

D'ailleurs Twitter propose que le système de SMS...

2 - Second facteur d'authentification par application

L'autre moyen que vous allez, ou avez, rencontrer c'est l'utilisation d'application mobile installé directement sur votre smartphone. La plus connue pour le moment est sans contexte Google Authenticator qui est supporté par plusieurs sociétés éditrice de site Internet.

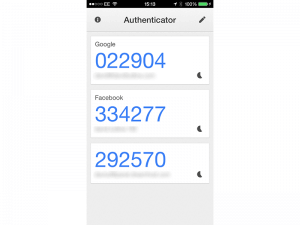

Fig. 2 : Exemple de l'application Google Authenticator

Fig. 2 : Exemple de l'application Google Authenticator

C'est un principe identique à celui utiliser depuis de très nombreuse année par Blizzard pour sécuriser les connexions à ces jeux en ligne. Vous verrez c'est très simple d'utilisation, quand vous souhaitez vous connecter il vous suffit d'ouvrir l'application et de saisir les chiffres affichés. Attention chaque suite de chiffre est unique et à une durée de vie limité voir très limité.

Ce facteur est un facteur dit robuste car pour le moment si vous l'utilisez selon les règles vous n'aurez, pour l'instant, aucun soucis à vous faire. Dans ces applications il y a des codes secrets qui vous seront données lors de la première installation. Ces codes seront générés de manière aléatoire et vous devez les conserver en lieu sûr, dans un gestionnaire de mot de passe par exemple [3]. Ces secrets qui vous sont communiqués vous permettront de réinstaller votre application sur un autre téléphone et de toujours pouvoir vous connecter à vos services.

Ils sont aussi utilisés pour générer les suites de chiffres et permettre ainsi de générer des suites unique pour votre application. Attention si ces secrets tombent entre de mauvaise main le second facteur ne servira plus à rien car le pirate aura juste à installer la même application que vous et rentrer les secrets pour avoir des suites de chiffre valide.

Si comme moi vous avez de plus en plus de mal avec Google et ça collecte à gogo d'information vous pouvez utiliser l'application Free OTP [4], merci @docgreen pour l'information d'ailleurs.

3 - D'accord mais pourquoi m'embêter avec un second facteur d'authentification ?

Vos comptes en ligne sont la cible constante d'un type d'attaque que l'on appelle "Brute Force", le principe de l'attaque est d'essayer toutes les combinaisons possibles avec votre identifiant et tous les mots de passe possibles. Certes ce genre d'attaque peut prendre du temps, mais elle finira par fonctionner parfois au bois de quelques heures et d'autres fois quelques centaines d'années. Vous devez vous demander qu'est-ce qui fait que c'est plus ou moins long ? Simplement la longueur et la complexité de votre mot de passe.

Vous ne vous sentez pas concernée ? Alors à titre d'exemple sur un échantillon de 100 sites WordPress, dont j'assure la sécurité, ils ont subi en un mois 42 612 tentatives d'accès à l'interface d'administration avec un mauvais mot de passe. Alors imaginez un compte encore plus intéressant comme votre banque, Twitter, Facebook ou encore vos e-mails.

L'utilisation d'un second facteur fort, tel que l'application que je vous recommande car le plus simple à mettre en oeuvre et plus robuste que le SMS, ne va pas seulement ralentir l'attaquant, il va lui rendre la tache quasi impossible. Lorsque l'attaquant essayera un mot de passe, il devra ensuite deviner la suite de chiffre du second facteur. Pour le moment si vous n'êtes qu'une cible parmi tant d'autre le pirate passera son chemin pour vous laisser en paix un temps.

Conclusion

Vous l'aurez compris ce second facteur est déjà un élément majeur pour vous permettre d'assurer la cyber-sécurité de vos comptes informatiques. Il n'est d'ailleurs pas farfelu que si une banque, 100% en ligne, vous le propose pour vous connecter à cette dernière, et si vous ne l'activez pas elle pourrait vous refuser le droit de vous rembourser des actions frauduleuses qui auraient été commises depuis votre compte en ligne, en argumentant que vous avez été négligent. Pour rappel c'est déjà le cas avec les cartes bancaires ou en cas de négligence avéré vous ne serez pas remboursé.

Si vous avez aimé cet article n'hésitez pas à le partager ou me faire vos commentaires via Twitter, Facebook ou le formulaire de contact du blog.

Liens :

[1] : 3 raisons pour lesquelles l’empreinte digitale seule ne doit pas remplacer les mots de passe

[2] : http://www.itespresso.fr/sms-authentification-forte-135061.html & https://www.wired.com/2016/06/hey-stop-using-texts-two-factor-authentication/ mais vous en trouverez nombreuse d'autres.

[3] : KeePass

[4] : Projet Free OTP

Crédit photo : Conçu par Freepik